AWS 上快速安装Greenbone漏扫工具

B站视频

这篇文档介绍在AWS上,通过Docker容器快速安装Greenbone Community。

Greenbone的前身是OpenVAS扫描器。Greenbone 是世界上使用最广泛的开源漏洞管理器。

生产环境中推荐使用源码安装,不建议通过Docker方式安装,这种安装方式主要用于功能测试,或者临时的扫描任务。

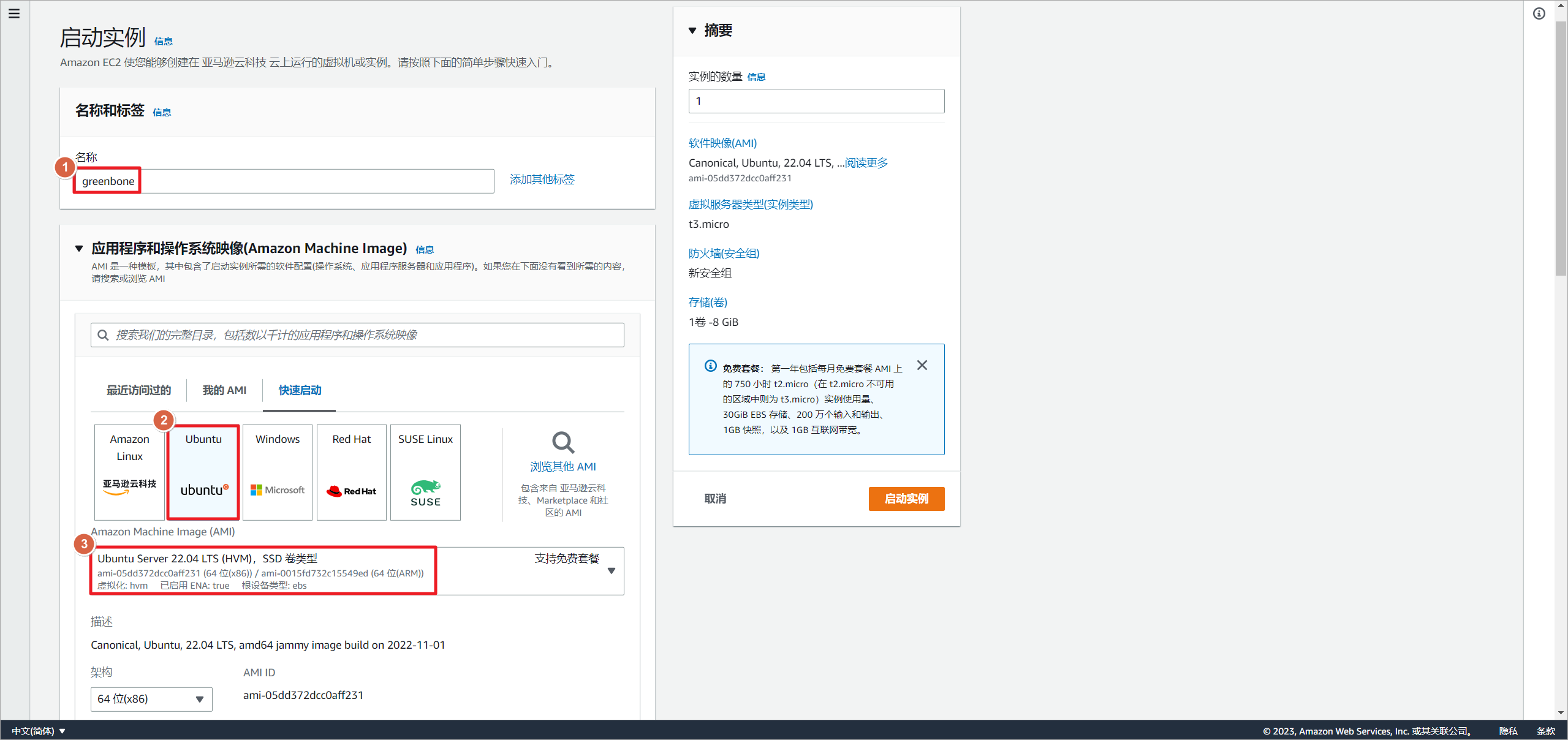

一、AWS上启动Ubuntu实例

在AWS控制台选择Ubuntu Server 22.04 LTS虚拟机。

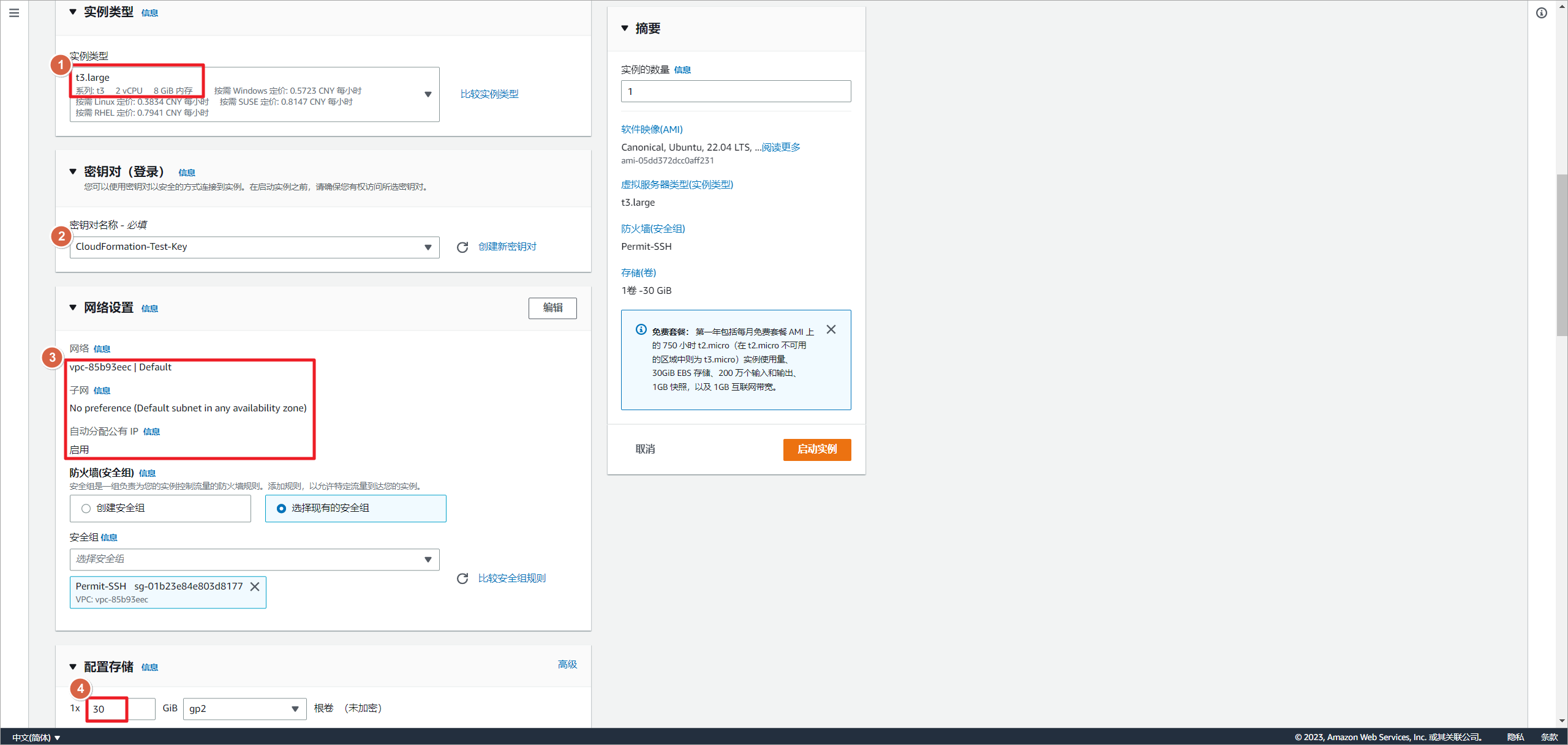

选择实例类型为t3.large,设置EC2密钥对,选择默认的VPC,允许自动获取公网IP地址,设置磁盘为30GB。

硬件最小配置:

- CPU Cores: 2

- Random-Access Memory: 4GB

- Hard Disk: 20GB free

硬件推荐配置:

- CPU Cores: 4

- Random-Access Memory: 8GB

- Hard Disk: 60GB free

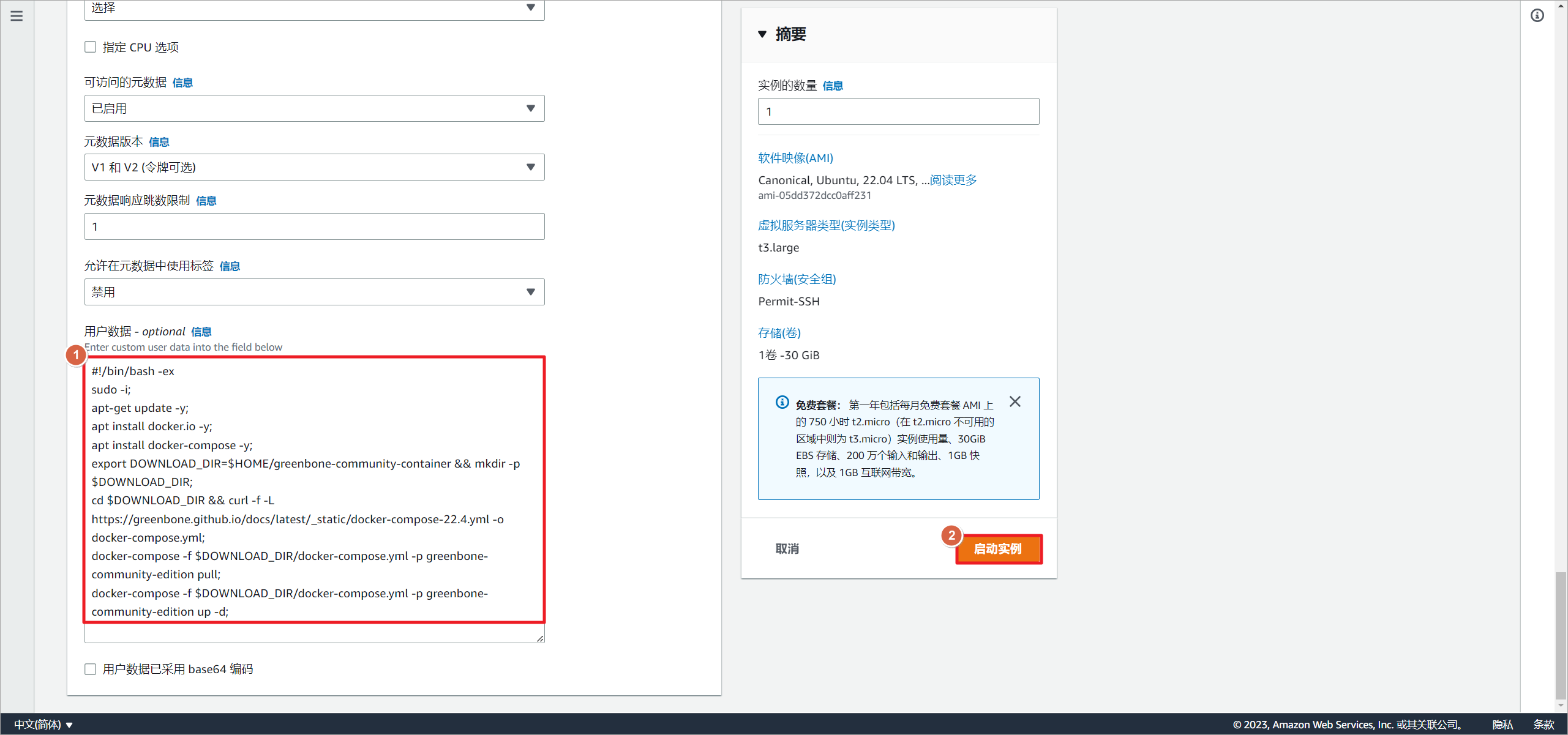

可以直接在用户数据中完成Greenbone的安装。

用户数据内容如下:

#!/bin/bash -ex

sudo -i;

apt-get update -y;

apt install docker.io -y;

apt install docker-compose -y;

export DOWNLOAD_DIR=$HOME/greenbone-community-container && mkdir -p $DOWNLOAD_DIR;

cd $DOWNLOAD_DIR && curl -f -L https://greenbone.github.io/docs/latest/_static/docker-compose-22.4.yml -o docker-compose.yml;

docker-compose -f $DOWNLOAD_DIR/docker-compose.yml -p greenbone-community-edition pull;

docker-compose -f $DOWNLOAD_DIR/docker-compose.yml -p greenbone-community-edition up -d;

安装成功后,查看docker允许状态。

root@ip-172-31-39-175:~/greenbone-community-container# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

6e46ce8d7a37 greenbone/gsa:stable "/usr/local/bin/entr…" 37 minutes ago Up 37 minutes 0.0.0.0:9392->80/tcp, :::9392->80/tcp greenbone-community-edition_gsa_1

d752fbe66bd0 greenbone/gvmd:stable "/usr/local/bin/entr…" 37 minutes ago Up 37 minutes greenbone-community-edition_gvmd_1

bcbf1cda4036 greenbone/ospd-openvas:stable "/usr/local/bin/entr…" 37 minutes ago Up 37 minutes greenbone-community-edition_ospd-openvas_1

8b6fb318679a greenbone/notus-scanner:stable "/usr/local/bin/entr…" 37 minutes ago Up 37 minutes greenbone-community-edition_notus-scanner_1

de4b7c6c7f5c greenbone/pg-gvm:stable "/usr/local/bin/entr…" 37 minutes ago Up 37 minutes greenbone-community-edition_pg-gvm_1

bc78bfdfa98f greenbone/redis-server "/bin/sh -c 'rm -f /…" 37 minutes ago Up 37 minutes greenbone-community-edition_redis-server_1

cb5af2e28489 greenbone/mqtt-broker "/bin/sh -c 'mosquit…" 37 minutes ago Up 37 minutes 0.0.0.0:1883->1883/tcp, :::1883->1883/tcp greenbone-community-edition_mqtt-broker_1

查看运行端口状态。

root@ip-172-31-39-175:/# ss -tunlp | grep docker

tcp LISTEN 0 4096 0.0.0.0:9392 0.0.0.0:* users:(("docker-proxy",pid=5612,fd=4))

tcp LISTEN 0 4096 0.0.0.0:1883 0.0.0.0:* users:(("docker-proxy",pid=4132,fd=4))

tcp LISTEN 0 4096 [::]:9392 [::]:* users:(("docker-proxy",pid=5619,fd=4))

tcp LISTEN 0 4096 [::]:1883 [::]:* users:(("docker-proxy",pid=4181,fd=4))

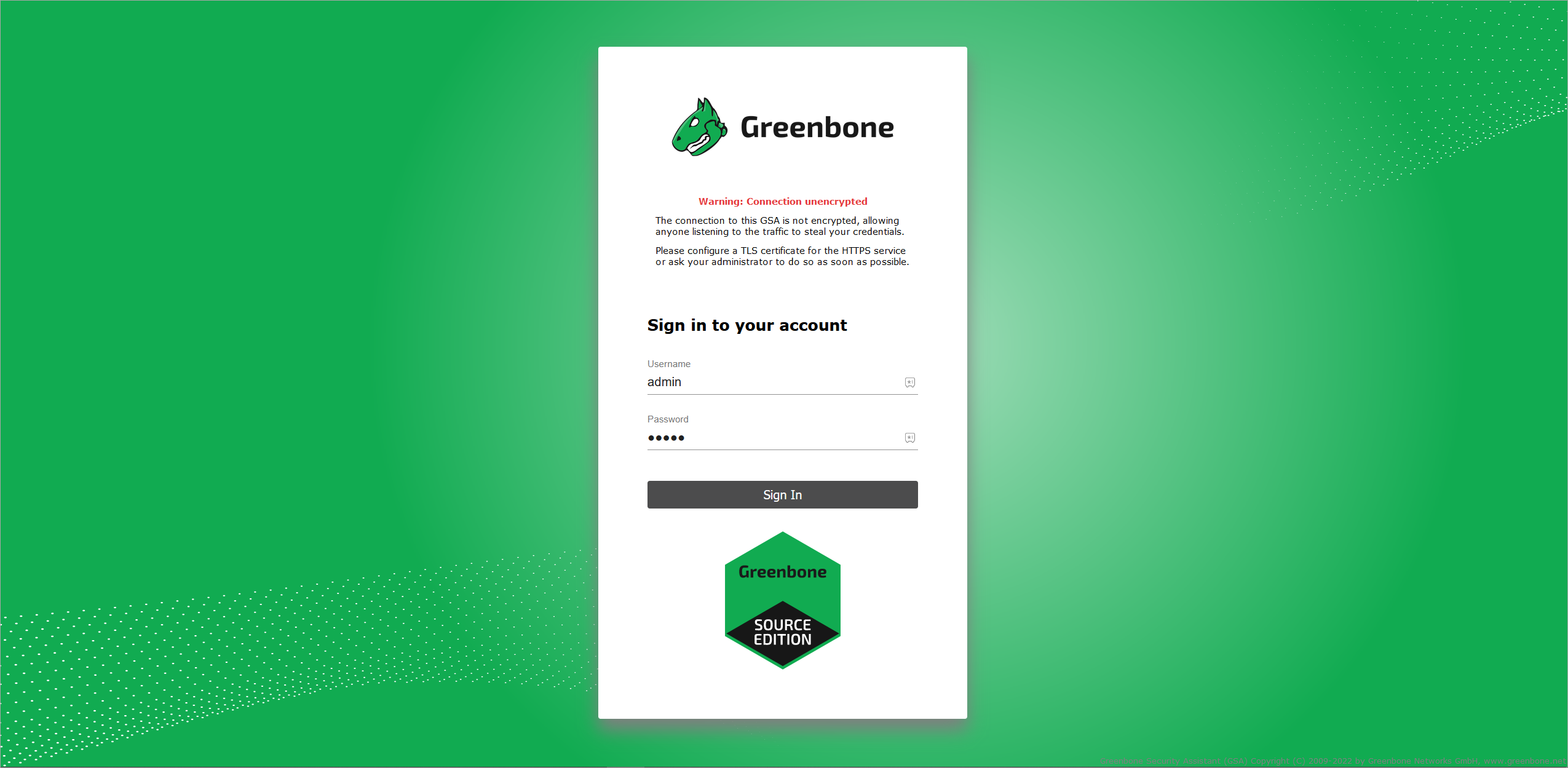

通过公网IP地址登录Greenbone,默认用户名和密码都为admin。

需要20分钟左右,特征库下载完成。

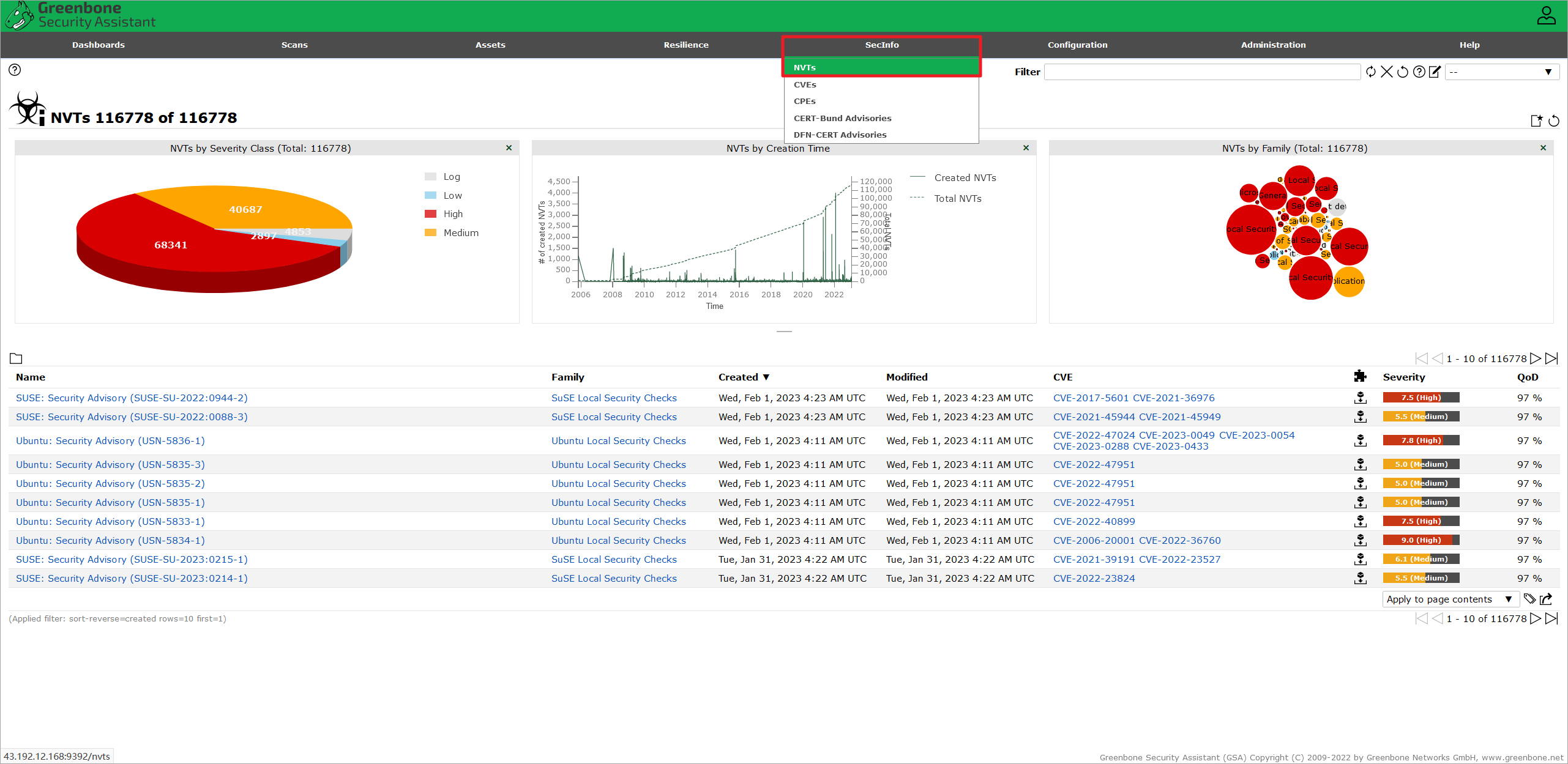

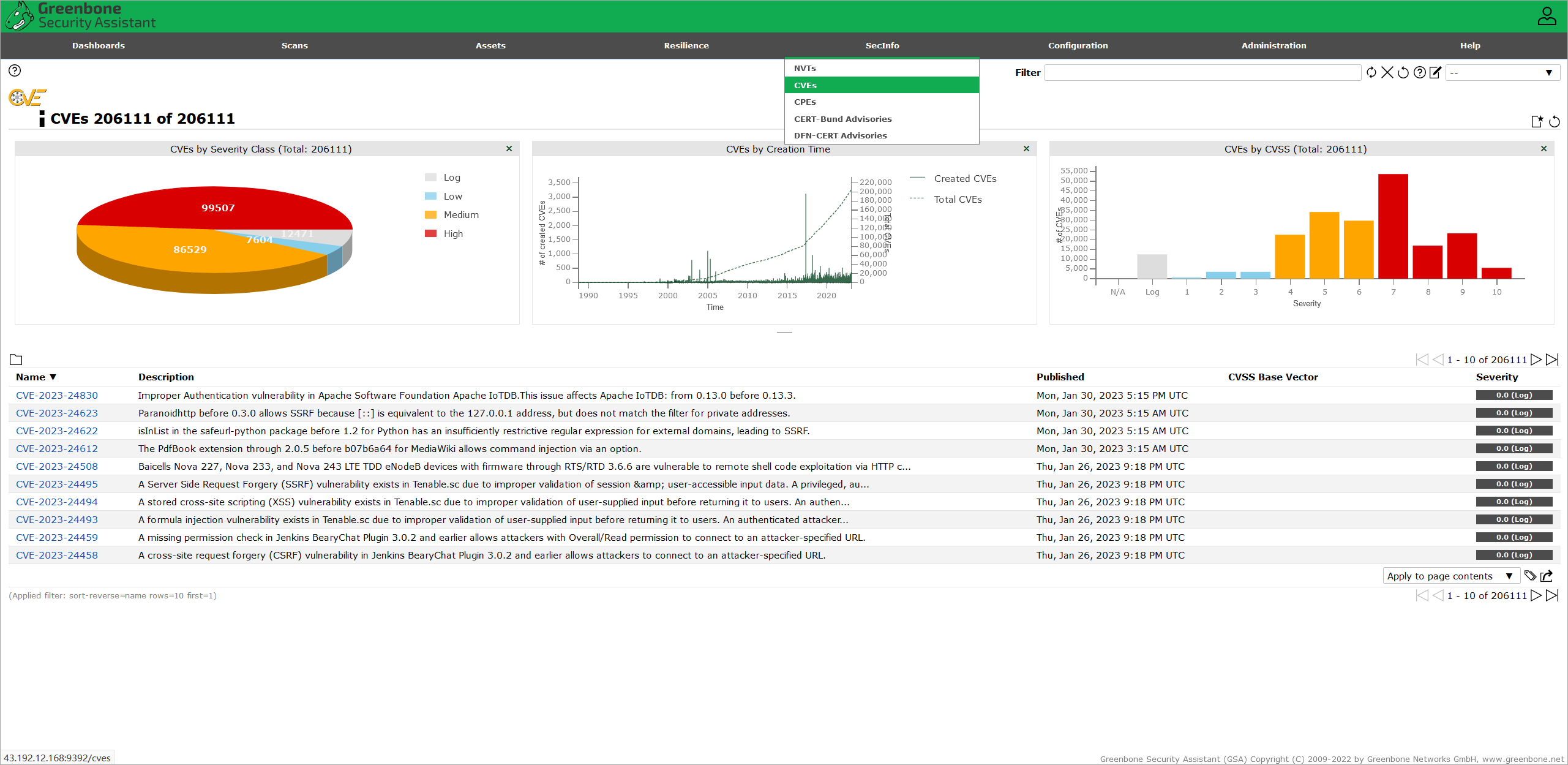

查看CVE库下载完成。

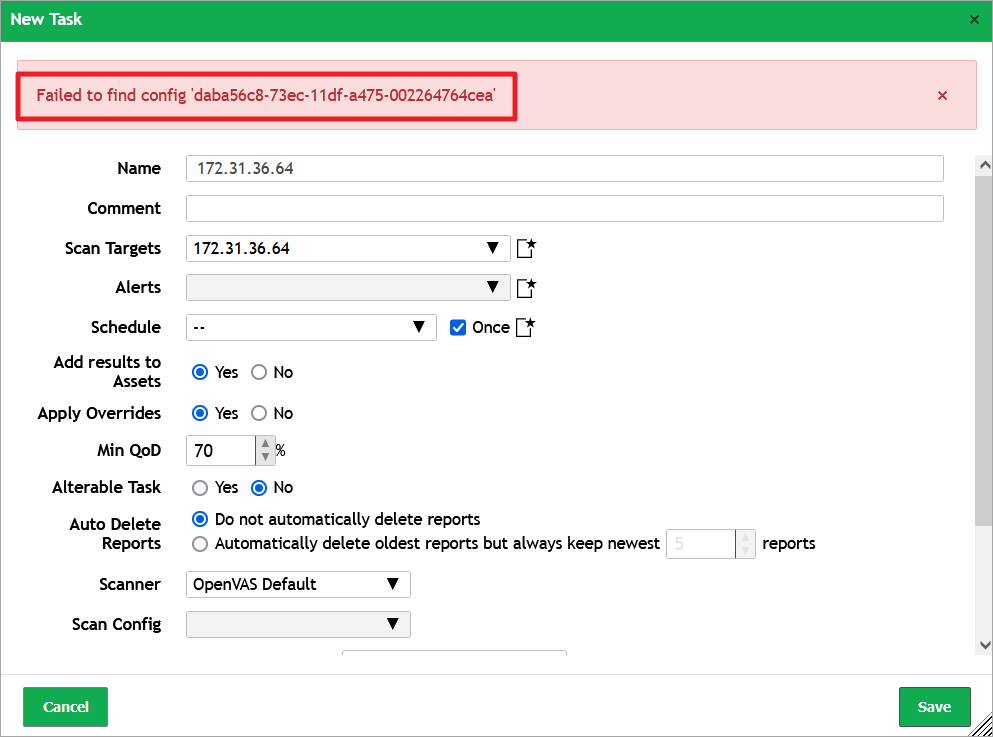

当特征库没有下载完成时,如果新建扫描任务,会遇见下面报错。

二、Greenbone添加扫描任务

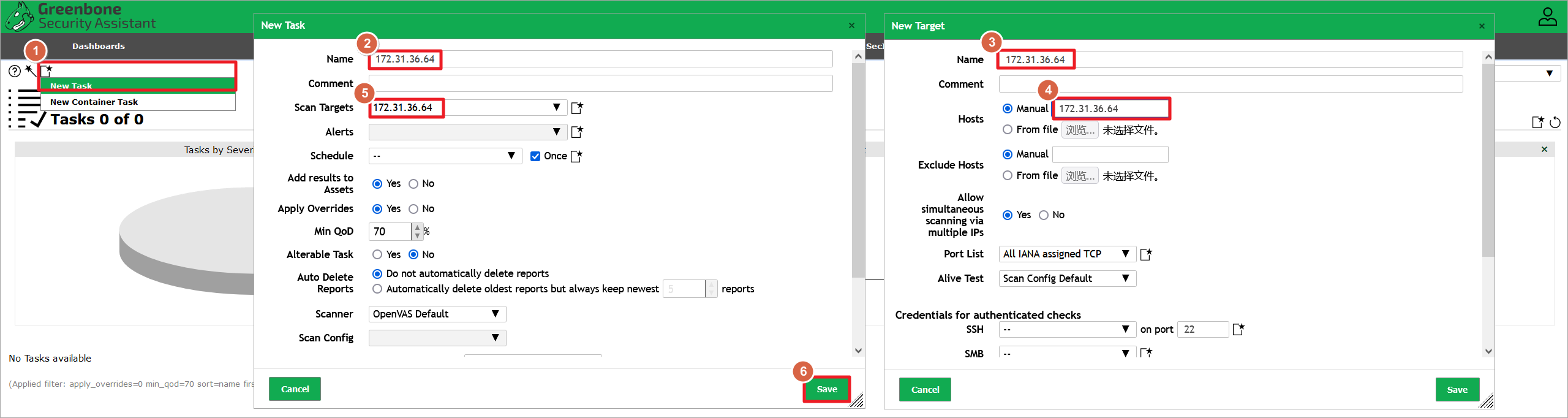

当特征库下载完成后,可以新建扫描任务,这里针对172.31.36.64这台主机做一个简单的扫描。

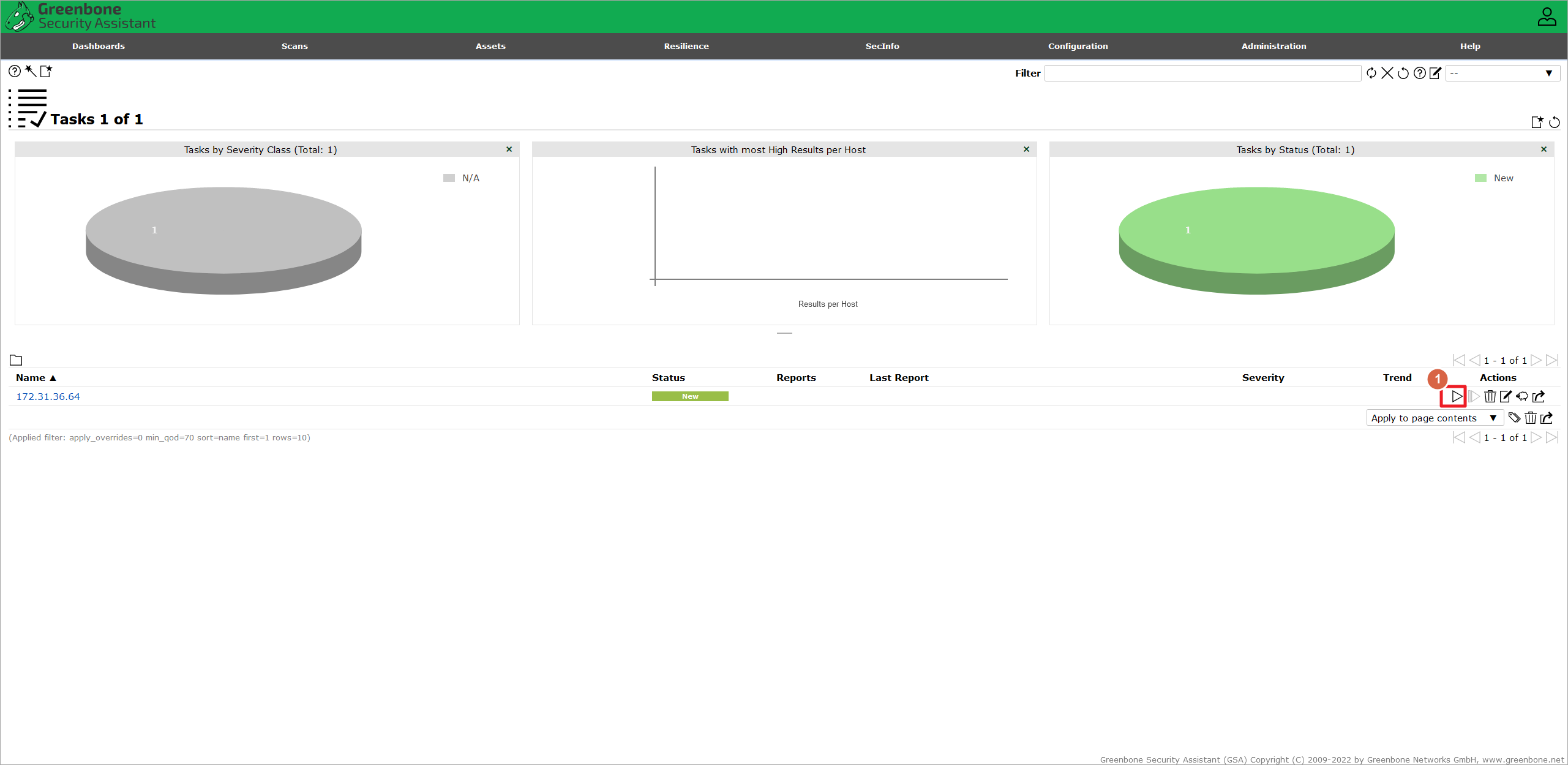

启动扫描任务。

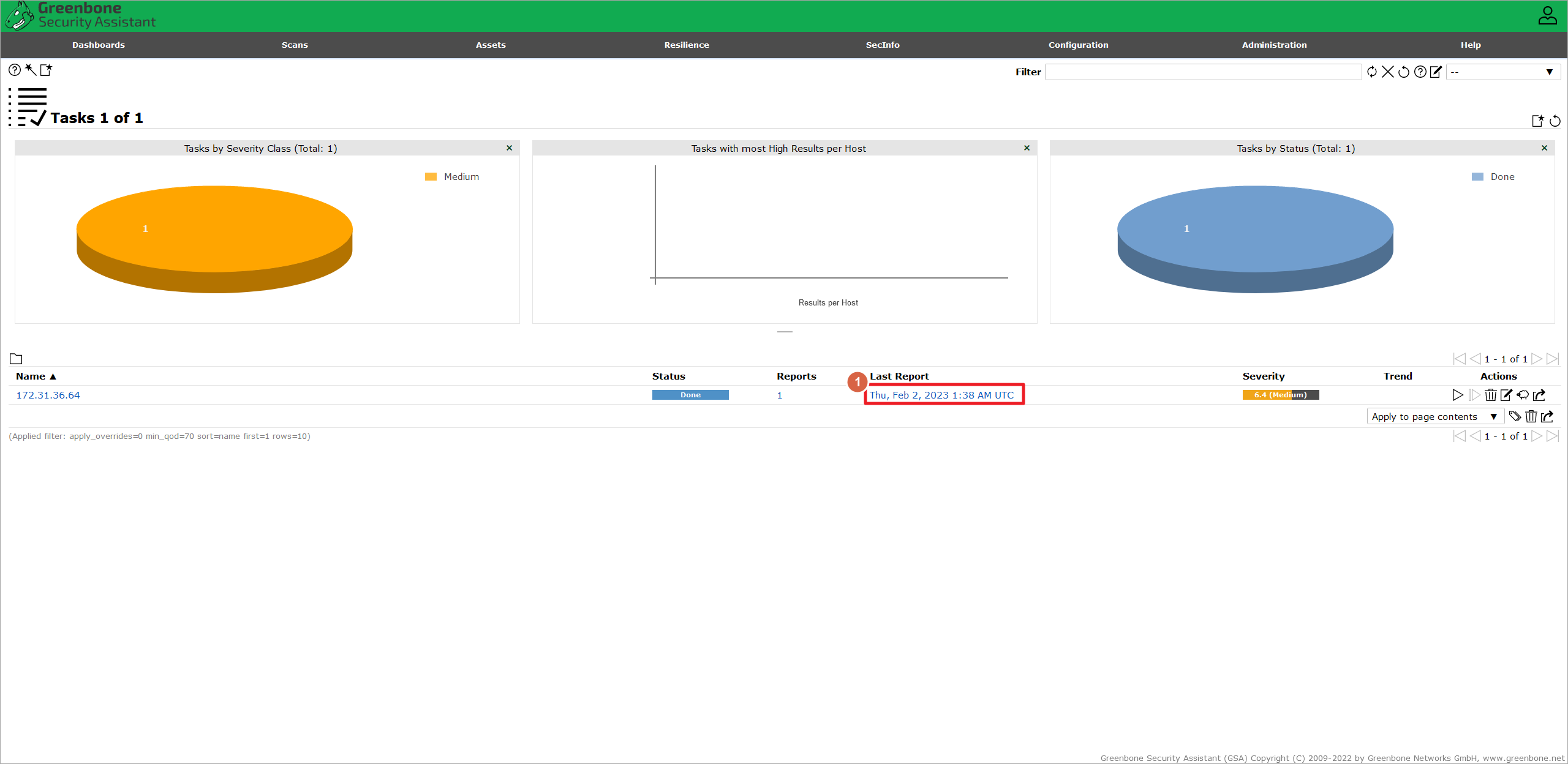

等待一段时间后,扫描完成,点击查看扫描报告。

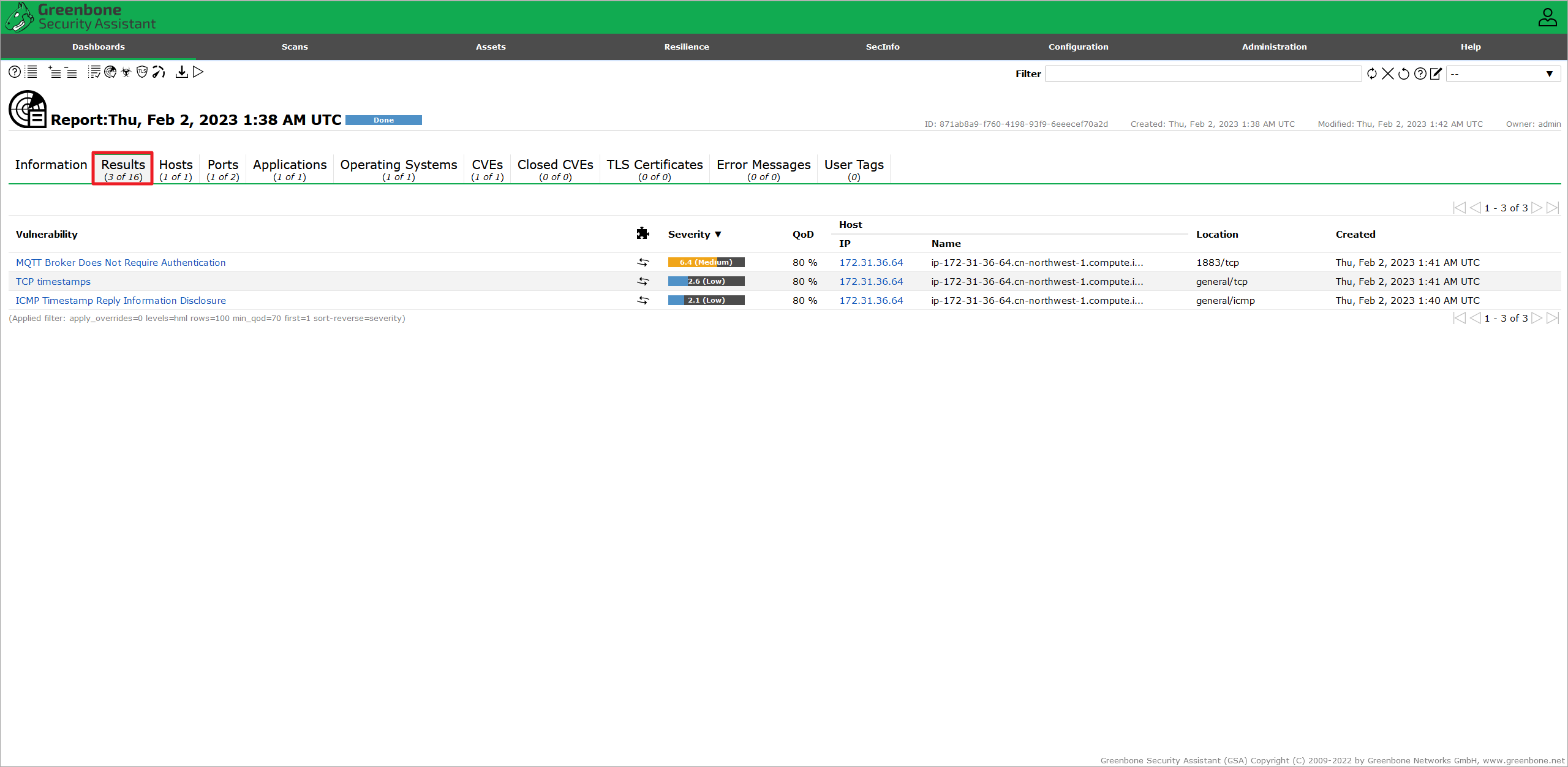

可以看到漏洞信息。

三、文档链接

- Greenbone Community Containers 22.4:https://greenbone.github.io/docs/latest/22.4/container/index.html

- How to install Docker on Amazon Linux 2:https://www.cyberciti.biz/faq/how-to-install-docker-on-amazon-linux-2/